Δημοσιεύουμε την πρώτη αναλυτική μελέτη μας για το AI Act και τις διατάξεις των FRIAs

Η Homo Digitalis δημοσιεύει σήμερα την πρώτη Μελέτη της για τον Ευρωπαϊκό Κανονισμό για την Τεχνητή Νοημοσύνη με τίτλο «Πράξη για την Τεχνητή Νοημοσύνη: Ανάλυση και προτάσεις ενσωμάτωσης των διατάξεων για την εκτίμηση αντικτύπου στα θεμελιώδη δικαιώματα στην Ελλάδα».

Συγγραφείς της πρώτης αυτής Μελέτης αποτελούν το μέλος μας Σοφία Αντωνοπούλου και η Διευθύντρια Δικαιωμάτων του Ανθρώπου & Τεχνητής Νοημοσύνης της Homo Digitalis, Λαμπρινή Γυφτοκώστα.

Η Μελέτη αποτελεί την πρώτη από μία σειρά αναλύσεων που θα δημοσιεύσουμε στο προσεχές διάστημα σχετικά με διάφορες σημαντικές διατάξεις του Κανονισμού για την Τεχνητή Νοημοσύνη, οι οποίες έχουν ως σκοπό τόσο να ενημερώσουν τους φορείς λήψεων αποφάσεων στην Ελλάδα για σημαντικές διατάξεις του AI Act προκειμένου να βοηθήσουν στην επιτυχημένη εφαρμογή του, όσο και να πλαισιώσουν τον δημόσιο διάλογο για την Τεχνητή Νοημοσύνη στη χώρα μας παραθέτοντας συγκεκριμένα επιχειρήματα και προτάσεις.

Επίκεντρο της πρώτης Μελέτης της Homo Digitalis είναι η ανάδειξη ορισμένων κρίσιμων ζητημάτων που εγείρει η εφαρμογή των διατάξεων περί Εκτίμησης Αντικτύπου στα Θεμελιώδη Δικαιώματα (ΕΑΘΔ), από την οπτική της κοινωνίας των πολιτών. Εκτός αυτού, στόχος είναι να συμβάλει εποικοδομητικά στον δημόσιο διάλογο, προτείνοντας συγκεκριμένες λύσεις για μια αποτελεσματική διαδικασία εκτίμησης αντικτύπου αναφορικά με τα συστήματα ΤΝ υψηλού ρίσκου.

Συνοπτικά, στα κύρια συμπεράσματα της Μελέτης περιλαμβάνονται οι εξής προβληματισμοί:

- Ο αποκλεισμός από την υποχρέωση διενέργειας ΕΑΘΔ των συστημάτων ΤΝ που χρησιμοποιούνται αποκλειστικά από ιδιωτικές υπηρεσίες.

- Η παντελής έλλειψη κυρώσεων για όσους παραβιάζουν τις διατάξεις για τις ΕΑΘΔ.

- Οι ασάφειες και τα ερμηνευτικά κενά σχετικά με τον τρόπο διενέργειας ΕΑΘΔ, την επικαιροποίηση των στοιχείων και την εκ νέου διενέργεια ΕΑΘΔ, την αξιολόγηση κινδύνων και τα προτεινόμενα μέτρα, την ενημέρωση της αρχής εποπτείας αγοράς και τις εξαιρέσεις από την εν λόγω ενημέρωση της αρχής εποπτείας αγοράς, και

- Η αδιαφάνεια στην χρήση συστημάτων ΤΝ και εκπόνηση ΕΑΘΔ σε τομείς επιβολής του νόμου, διαχείρισης μετανάστευσης και ασύλου και συνοριακών ελέγχων.

Επίσης, συνοψίζονται οι βελτιωτικές προτάσεις σε πέντε βασικά σημεία που είναι κομβικά για την αποτελεσματική προστασία των θεμελιωδών δικαιωμάτων από τυχόν παραβιάσεις συστημάτων ΤΝ:

- Προτείνεται η άσκηση της διακριτικής ευχέρειας με βάση το άρθρο 99 παράγραφος 2 και η θέσπιση κυρώσεων σε περίπτωση μη συμμόρφωσης με τις διατάξεις για τα ΕΑΘΔ. Προτείνεται, περαιτέρω, οι σχετικές κυρώσεις να είναι στην ίδια κλίμακα με αυτές που αφορούν τη μη συμμόρφωση με την απαγόρευση των πρακτικών ΤΝ, σύμφωνα με το άρθρο 99 παράγραφος 3 του Κανονισμού.

- Προτείνεται η θέσπιση αναλυτικών ρυθμίσεων διακυβέρνησης με ξεκάθαρες διαδικασίες διαχείρισης καταγγελιών και προσφυγών καθώς και η εξασφάλιση συμμετοχής συμφεροντούχων στον ελληνικό νόμο που θα ενσωματώσει τον Κανονισμό.

- Τροποποίηση νόμου 4780/2021, οι διατάξεις του οποίου διέπουν τη λειτουργία της Εθνικής Επιτροπής Ανθρωπίνων Δικαιωμάτων για την ανάληψη του ρόλου σύμφωνα με το άρθρο 77 του Κανονισμού υπό προϋποθέσεις.

- Εκτός από το υπόδειγμα για την διενέργεια ΕΑΘΔ, είναι απαραίτητη η εκπόνηση κατευθυντήριων γραμμών, που θα περιλαμβάνουν μια εκτενή ανάλυση της αιτιολογικής σκέψης 96,των άρθρων 6 παράγραφος 2, 27, 43, 46, 49 και 77 του Κανονισμού για την ΤΝ.

Μπορείτε να διαβάσετε αναλυτικά τη Μελέτη της Homo Digitalis εδώ.

Ενίσχυση του ψηφιακού σας φρουρίου: Εξερεύνηση προηγμένων μεθόδων ελέγχου ταυτότητας

Γράφει ο Αναστάσιος Αραμπατζής

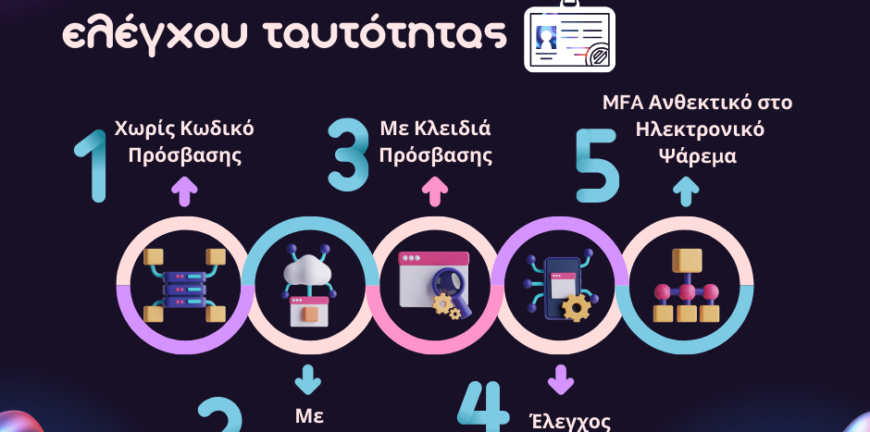

Στη σημερινή ψηφιακή εποχή, όπου οι προσωπικές και ευαίσθητες πληροφορίες βρίσκονται σε συνεχή κίνδυνο, η υιοθέτηση ισχυρών μέτρων ασφαλείας δεν ήταν ποτέ πιο κρίσιμη. Καθώς γιορτάζουμε τον Μήνα Ευαισθητοποίησης για την Ασφάλεια στον Κυβερνοχώρο, το θέμα του φετινού εορτασμού μας ενθαρρύνει να υιοθετήσουμε συμπεριφορές που ενισχύουν την ασφάλειά μας στο διαδίκτυο. Ένας από τους βασικούς πυλώνες της ασφάλειας στον κυβερνοχώρο είναι ο έλεγχος ταυτότητας και σε αυτό το άρθρο, θα διερευνήσουμε πέντε ισχυρές μεθόδους ελέγχου ταυτότητας που μπορούν να βοηθήσουν στην προστασία της ψηφιακής σας ταυτότητας: Χωρίς χρήση κωδικού πρόσβασης, αντιστοίχιση αριθμών, κλειδιά πρόσβασης (passkeys), έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) και MFA ανθεκτικό στο ηλεκτρονικό ψάρεμα (phishing).

Έλεγχος ταυτότητας χωρίς κωδικό πρόσβασης

H ταλαιπωρία και οι κίνδυνοι ασφαλείας που σχετίζονται με τους παραδοσιακούς κωδικούς πρόσβασης έχουν προκαλέσει την εξέλιξη μεθόδων ελέγχου ταυτότητας χωρίς κωδικό πρόσβασης. Αυτές οι καινοτόμες προσεγγίσεις εξαλείφουν την ανάγκη για δύσχρηστους κωδικούς πρόσβασης και εισάγουν φιλικές προς το χρήστη αλλά εξαιρετικά ασφαλείς εναλλακτικές λύσεις. Παραδείγματα ελέγχου ταυτότητας χωρίς κωδικό πρόσβασης περιλαμβάνουν τα βιομετρικά στοιχεία, όπως δακτυλικά αποτυπώματα ή αναγνώριση προσώπου, και διαπιστευτήρια με χρήση συσκευών (hardware tokens).

- Τα βιομετρικά στοιχεία, όπως τα δακτυλικά αποτυπώματα και η αναγνώριση προσώπου, έχουν κερδίσει δημοτικότητα με λειτουργίες όπως το Face ID της Apple και το Windows Hello. Αυτές οι τεχνολογίες χρησιμοποιούν μοναδικά φυσικά χαρακτηριστικά για την επαλήθευση της ταυτότητάς σας, καθιστώντας σχεδόν αδύνατη την πρόσβαση μη εξουσιοδοτημένων ατόμων στους λογαριασμούς σας.

- Τα hardware tokens είναι φυσικές συσκευές που συνδέετε στον υπολογιστή ή την κινητή συσκευή σας για έλεγχο ταυτότητας. Δημιουργούν κωδικούς πρόσβασης μίας χρήσης ή χρησιμοποιούν κρυπτογραφικά κλειδιά, προσθέτοντας ένα επιπλέον επίπεδο ασφάλειας στη διαδικασία σύνδεσής σας.

Υιοθετώντας μεθόδους ελέγχου ταυτότητας χωρίς κωδικό πρόσβασης όπως οι ανωτέρω, μπορείτε να βελτιώσετε σημαντικά την ασφάλειά σας στο διαδίκτυο, εξαλείφοντας παράλληλα την ανάγκη απομνημόνευσης σύνθετων κωδικών πρόσβασης. Αυτό όχι μόνο κάνει την ψηφιακή σας ζωή πιο ασφαλή αλλά και πιο βολική.

Έλεγχος ταυτότητας με αντιστοίχιση αριθμών

Ο έλεγχος ταυτότητας με αντιστοίχιση αριθμών (number-matching) είναι μια απλή αλλά αποτελεσματική μέθοδος που βοηθά στη μείωση των τυχαίων συνδέσεων διατηρώντας παράλληλα την ασφάλεια. Με αυτήν την προσέγγιση, οι χρήστες καλούνται να πληκτρολογήσουν ένα μοναδικό σύνολο αριθμών ή χαρακτήρων που εμφανίζονται στην οθόνη της υπηρεσίας κατά τη διαδικασία σύνδεσης. Αυτή η απλή πράξη όχι μόνο επαληθεύει την ταυτότητά σας, αλλά ελαχιστοποιεί επίσης τις πιθανότητες ακούσιας ή μη εξουσιοδοτημένης πρόσβασης.

Δείτε πώς λειτουργεί ο έλεγχος ταυτότητας αντιστοίχισης αριθμών:

- Κατά τη σύνδεση, η υπηρεσία ή η εφαρμογή δημιουργεί ένα δυναμικό σύνολο αριθμών ή χαρακτήρων που είναι μοναδικοί για τη συνεδρία σας. Αυτοί οι αριθμοί εμφανίζονται συνήθως στην οθόνη.

- Για να ολοκληρώσετε τον έλεγχο ταυτότητας, πρέπει να πληκτρολογήσετε στο κινητό σας με ακρίβεια τους αριθμούς ή τους χαρακτήρες που εμφανίζονται στην οθόνη υπηρεσίας. Αυτό διασφαλίζει ότι συμμετέχετε ενεργά στη διαδικασία σύνδεσης και δεν συνδέεστε κατά λάθος από αποθηκευμένο κωδικό πρόσβασης ή λειτουργία αυτόματης συμπλήρωσης φόρμας.

- Δεδομένου ότι οι αριθμοί ή οι χαρακτήρες είναι δυναμικοί και αλλάζουν με κάθε περίοδο σύνδεσης, καθίσταται εξαιρετικά δύσκολο για τους εγκληματίες του κυβερνοχώρου να τους προβλέψουν ή να τους αναπαράγουν, ενισχύοντας τη συνολική ασφάλεια της διαδικασίας ελέγχου ταυτότητας.

Ο έλεγχος ταυτότητας αντιστοίχισης αριθμών επιτυγχάνει ισορροπία μεταξύ της ευκολίας του χρήστη και της ασφάλειας. Απαιτώντας από εσάς να συμμετέχετε ενεργά στη σύνδεση, μειώνει τον κίνδυνο τυχαίων συνδέσεων, ενώ εξακολουθεί να παρέχει ένα ισχυρό επίπεδο προστασίας από μη εξουσιοδοτημένη πρόσβαση.

Κλειδιά πρόσβασης (passkeys)

Τα passkeys δημιουργούνται χρησιμοποιώντας κρυπτογραφία δημόσιου κλειδιού, γνωστή και ως ασύμμετρη κρυπτογράφηση, η οποία χρησιμοποιεί ένα σύνολο ιδιωτικών και δημόσιων κλειδιών. Το ιδιωτικό κλειδί, ένα κρίσιμο μέρος του passkey, διατηρείται στη συσκευή του χρήστη, ενώ το δημόσιο κλειδί διατηρείται στην εφαρμογή ή τον ιστότοπο της υπηρεσίας. Η τιμή του ιδιωτικού κλειδιού του passkey δεν είναι προσβάσιμη από διαδικτυακές εφαρμογές ή υπηρεσίες. Η εφαρμογή ή ο ιστότοπος καθορίζει εάν ένα δημόσιο κλειδί αντιστοιχεί στο passkey που χρησιμοποιεί ο χρήστης για να συνδεθεί στο λογαριασμό του.

Σε αντίθεση με έναν κωδικό πρόσβασης, αυτή η προσέγγιση ελέγχου ταυτότητας αυξάνει δραματικά την ανθεκτικότητα των λογαριασμών, επειδή το ιδιωτικό κλειδί δεν μπορεί να κλαπεί ή να υποκλαπεί κατά τη μεταφορά. Επιπλέον, ο λογαριασμός σας δεν μπορεί να εκτεθεί λόγω ασθενούς κωδικού πρόσβασης ή επαναχρησιμοποίησης κωδικού πρόσβασης, καθώς δεν υπάρχει κωδικός πρόσβασης.

Ωστόσο, θα πρέπει να είστε προσεκτικοί ώστε να μην δημιουργείτε passkeys σε κοινόχρηστους υπολογιστές, καθώς τα passkeys θα πρέπει να δημιουργούνται μόνο σε μεμονωμένα ελεγχόμενες συσκευές. Μόλις δημιουργηθεί ένα κλειδί πρόσβασης σε αυτήν τη συσκευή, οποιοσδήποτε μπορεί να αποκτήσει πρόσβαση σε αυτή, μπορεί να συνδεθεί ξανά στον λογαριασμό σας χρησιμοποιώντας το αποθηκευμένο passkey, ακόμα κι αν εσείς έχετε αποσυνδεθεί.

Έλεγχος ταυτότητας πολλών παραγόντων (MFA)

Ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) αποτελεί μία ισχυρή άμυνα έναντι της μη εξουσιοδοτημένης πρόσβασης, απαιτώντας από τους χρήστες να παρέχουν πολλαπλές μορφές αποδεικτικών στοιχείων για να αποδείξουν την ταυτότητά τους. Ενώ το MFA είναι ένα ισχυρό εργαλείο ασφαλείας, είναι σημαντικό να γνωρίζετε πιθανές ευπάθειες, όπως MFA bombing και prompt fatigue, για να διασφαλίσετε τη συνεχή αποτελεσματικότητά του στην προστασία της ψηφιακής σας ταυτότητας.

To ΜFΑ σε δράση:

Το MFA συνήθως περιλαμβάνει έναν συνδυασμό του κάτι που γνωρίζετε (όπως έναν κωδικό πρόσβασης ή PIN), κάτι που έχετε (όπως ένα smartphone ή ένα διακριτικό υTλικού) και κάτι που είστε (όπως ένα δακτυλικό αποτύπωμα ή αναγνώριση προσώπου). Αυτή η πολυεπίπεδη προσέγγιση αυξάνει σημαντικά τον πήχη για τους εγκληματίες του κυβερνοχώρου που προσπαθούν να παραβιάσουν τους λογαριασμούς σας. Ακόμα κι αν καταφέρουν να αποκτήσουν έναν παράγοντα (π.χ. τον κωδικό πρόσβασής σας), εξακολουθούν να χρειάζονται τους άλλους παράγοντες για να αποκτήσουν πρόσβαση.

Ευπάθειες σε επιθέσεις ηλεκτρονικού ψαρέματος (phishing):

Ενώ το MFA προσθέτει επίπεδα προστασίας, δεν είναι απρόσβλητο από επιθέσεις ηλεκτρονικού ψαρέματος. Μια αναδυόμενη απειλή είναι γνωστή ως «MFA bombing». Σε αυτήν την επίθεση, οι εγκληματίες του κυβερνοχώρου πλημμυρίζουν τους χρήστες με προτροπές MFA, κατακλύζοντάς τους και ενδεχομένως εξαπατώντας τους να εγκρίνουν μία μη εξουσιοδοτημένη πρόσβαση. Για να προφυλαχθείτε από το MFA bombing, είναι σημαντικό να παραμείνετε σε εγρήγορση και να επιβεβαιώσετε προσεκτικά κάθε προτροπή MFA, ειδικά εάν λάβετε κάποια απροσδόκητη.

Μια άλλη πρόκληση με το MFA είναι το prompt fatigue. Με την αύξηση των διαδικτυακών υπηρεσιών που απαιτούν MFA, οι χρήστες ενδέχεται να συνηθίσουν να εγκρίνουν προτροπές MFA χωρίς να επαληθεύσουν διεξοδικά τη νομιμότητά τους. Αυτός ο εφησυχασμός μπορεί να αξιοποιηθεί από απατεώνες που μιμούνται τις προτροπές MFA. Για να αντιμετωπίσετε το prompt fatigue, αφιερώστε πάντα λίγο χρόνο για να επιβεβαιώσετε το πλαίσιο της προτροπής MFA και να βεβαιωθείτε ότι ευθυγραμμίζεται με τις ενέργειές σας.

Το MFA παραμένει ένα ισχυρό μέτρο ασφαλείας όταν χρησιμοποιείται σωστά. Θυμηθείτε, το MFA είναι ένα πολύτιμο εργαλείο, αλλά απαιτεί την ενεργό συμμετοχή σας για να διατηρήσετε την αποτελεσματικότητά του στο συνεχώς εξελισσόμενο τοπίο των διαδικτυακών απειλών.

MFA ανθεκτικό στο ηλεκτρονικό ψάρεμα

Ο ανθεκτικός στο ηλεκτρονικό ψάρεμα (phishing) έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) αντιπροσωπεύει την αιχμή της ασφάλειας στο διαδίκτυο και ένα πρωταρχικό παράδειγμα αυτού είναι η FIDO (Fast Identity Online) Alliance. Η FIDO ηγείται της προσπάθειας να καταστεί εξαιρετικά δύσκολο για τους εγκληματίες του κυβερνοχώρου να εξαπατήσουν τους χρήστες και να θέσουν σε κίνδυνο την ψηφιακή τους ταυτότητα.

Η προσέγγιση FIDO:

Η προσέγγιση του FIDO στο MFA που είναι ανθεκτικό στο phishing περιστρέφεται γύρω από τα κρυπτογραφικά κλειδιά. Αντί να βασίζεται αποκλειστικά σε κάτι που γνωρίζετε (όπως έναν κωδικό πρόσβασης) ή κάτι που έχετε (όπως ένα διακριτικό υλικού), το FIDO αξιοποιεί κρυπτογραφικά κλειδιά μοναδικά για τη συσκευή σας. Αυτά τα κλειδιά είναι σχεδόν αδύνατο να αναπαραχθούν από τους επιτιθέμενους, μειώνοντας τον κίνδυνο επιθέσεων ηλεκτρονικού ψαρέματος.

Ένα από τα δυνατά σημεία του FIDO είναι η ικανότητά του να αξιολογεί το πλαίσιο μιας προσπάθειας σύνδεσης. Λαμβάνει υπόψη διάφορους παράγοντες, όπως η συσκευή, η τοποθεσία και τα μοτίβα συμπεριφοράς του χρήστη. Εάν μια προσπάθεια σύνδεσης αποκλίνει από τον κανόνα, το FIDO μπορεί να ενεργοποιήσει πρόσθετες προκλήσεις ή ειδοποιήσεις ελέγχου ταυτότητας, παρέχοντας ένα επιπλέον επίπεδο ασφάλειας έναντι προσπαθειών ηλεκτρονικού ψαρέματος.

Οι λύσεις MFA ανθεκτικές στο phishing όπως το FIDO κάνουν βήματα στην εξάλειψη της εξάρτησης από τον κωδικό πρόσβασης. Αυτό είναι σημαντικό επειδή οι κωδικοί πρόσβασης είναι συχνά ο πιο αδύναμος κρίκος στην ασφάλεια στο διαδίκτυο. Μειώνοντας την εξάρτηση από τους κωδικούς πρόσβασης, το FIDO συμβάλλει στον μετριασμό του κινδύνου επιθέσεων ηλεκτρονικού ψαρέματος (phishing) που στοχεύουν τις ευπάθειες των κωδικών πρόσβασης.

Συμπέρασμα

Σε μια εποχή όπου οι διαδικτυακές απειλές εξελίσσονται συνεχώς, η υιοθέτηση ισχυρών μεθόδων ελέγχου ταυτότητας είναι ζωτικής σημασίας για την προστασία της ψηφιακής σας ταυτότητας. Ο έλεγχος ταυτότητας χωρίς κωδικό πρόσβασης, η αντιστοίχιση αριθμών, τα passkeys, ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) και το MFA που είναι ανθεκτικό στο phishing είναι όλα ισχυρά εργαλεία για την καταπολέμηση του εγκλήματος στον κυβερνοχώρο. Υιοθετώντας αυτές τις μεθόδους, μπορείτε να γιορτάσετε τον Μήνα Ευαισθητοποίησης για την Ασφάλεια στον Κυβερνοχώρο ενισχύοντας το ψηφιακό σας φρούριο και διασφαλίζοντας ότι η παρουσία σας στο διαδίκτυο παραμένει ασφαλής.

Θυμηθείτε, η καλύτερη άμυνα είναι μια ισχυρή επίθεση ελέγχου ταυτότητας. Μείνετε ασφαλείς, μείνετε σε εγρήγορση!

Ψηφιακό Χάσμα και τρίτη ηλικία

Γράφει ο Ιωάννης Βασιλάκης*

Ζούμε στην εποχή που οι ψηφιακές υπηρεσίες επεκτείνονται ραγδαία Η πρόσφατη πανδημία και η αναγκαιότητα που αιφνιδίως προέκυψε για κοινωνική αποστασιοποίηση και περιορισμό των μετακινήσεων, λειτούργησε ως καταλύτης, επιταχύνοντας την ψηφιοποίηση. Δεν αποτελεί υπερβολή ο ισχυρισμός ότι έχει αλλάξει πλήρως ο τρόπος που ζούμε και εργαζόμαστε.

Πλέον, ολοένα και περισσότερες δραστηριότητες πραγματοποιούνται μέσω διαδικτύου και σήμερα θεωρείται δεδομένο μία υπηρεσία να παρέχεται και δικτυακά. Οι τραπεζικές συναλλαγές, η πρόσβαση στα φορολογικά δεδομένα, η λήψη αποτελεσμάτων ιατρικών εξετάσεων, η εκπαίδευση, η έρευνα και αγορά προϊόντων και υπηρεσιών, η συμμετοχή στα κοινά, η ψυχαγωγία, είναι μερικές μόνο από τις δραστηριότητες που δύναται να υλοποιηθούν μέσω διαδικτύου. Ενίοτε δε ο διαδικτυακός τρόπος, αποτελεί και τη μοναδική επιλογή.

Μέσω της ψηφιοποίησης των διαδικασιών, οι οργανισμοί και επιχειρήσεις επιδιώκουν, μεταξύ των άλλων, να προσφέρουν ποιοτικότερες και ταχύτερες υπηρεσίες αυξάνοντας την ανταγωνιστικότητα, να μειώσουν τη γραφειοκρατία, να εξοικονομήσουν πόρους, να βελτιώσουν την ασφάλεια των συναλλαγών και πολλά άλλα οφέλη για το κοινό που αξιοποιεί τις υπηρεσίες αλλά και για τους ίδιους τους οργανισμούς.

Βεβαίως, ταυτόχρονα η ψηφιοποίηση απαιτείται να έχει τον άνθρωπο στο επίκεντρο και να αναπτύσσεται με δικαιοσύνη και ισότητα, δίχως να οδηγεί σε αποκλεισμούς. Παρόλα αυτά, οι παρεχόμενες ψηφιακές υπηρεσίες και ο τρόπος που αυτές εξελίσσονται και εφαρμόζονται, ενίοτε δε λαμβάνουν υπόψη ότι οι χρήστες στους οποίους απευθύνονται, έχουν διαφορετικού επιπέδου τεχνικές δεξιότητες και ευκαιρίες. Αποτέλεσμα αυτού είναι ευάλωτες κατηγορίες πληθυσμού, όπως οι ηλικιωμένοι, να αντιμετωπίζουν δυσκολίες στην αξιοποίηση των υπηρεσιών.

Ως βασικές αιτίες των δυσκολιών, εντοπίζονται:

- Το γνωστικό επίπεδο των ηλικιωμένων σε θέματα χρήσης εφαρμογών πληροφορικής το οποίο συχνά δεν επαρκεί. Παράλληλα, απαιτείται τακτικά επικαιροποίηση των γνώσεων, γεγονός που αποτελεί ένα ακόμη εμπόδιο.

- Οι αυξανόμενοι κίνδυνοι του διαδικτύου που σε συνδυασμό με την απουσία των απαραίτητων γνώσεων, δημιουργούν υπερβολική ανασφάλεια ή φόβο.

- Οι φυσικές δυνατότητες των ανθρώπων, που φθίνουν με την πάροδο του χρόνου. Η μειωμένη όραση και ακοή, η περιορισμένη εστίαση των δακτύλων και τα προβλήματα κινητικότητας, η δυσκολία στην κατανόηση νέων και σύνθετων πληροφοριών, καθιστούν δυσχερή τη χρήση συσκευών και εφαρμογών. Αυτονόητα, το πρόβλημα είναι εντονότερο στην περίπτωση που για την αξιοποίηση των προσφερόμενων υπηρεσιών, είναι απαραίτητη η χρήση έξυπνων κινητών (λ.χ. προγράμματα πλοήγησης).

- Η επιφυλακτικότητα με την οποία αντιμετωπίζεται η κάθε μεγάλη αλλαγή στην καθημερινότητα, ειδικά αν μεσολαβεί σύντομη περίοδος “ωρίμανσης”, όπως συνέβη κατά τα τελευταία έτη με την ταχεία εξέλιξη της ψηφιοποίησης.

- Τα ελλιπή ψηφιακά μέσα. Ειδικότερα, η απουσία πρόσβασης στο διαδίκτυο ή η ανεπαρκής ταχύτητα που δεν καλύπτει τις ανάγκες όλων των υπηρεσιών, συχνό φαινόμενο σε δυσπρόσιτες περιοχές. Επίσης, η αξιοποίηση των ψηφιακών ευκολιών, προϋποθέτει την ύπαρξη και των ανάλογων συσκευών που δεν είναι δεδομένη στους ηλικιωμένους.

Επιπλέον, προκειμένου οι ψηφιακές υπηρεσίες να προσφέρουν περισσότερες και πιο εξειδικευμένες επιλογές ή να γίνουν πιο ελκυστικές στο ευρύ κοινό, αναβαθμίζονται συνεχώς ή προσθέτουν νέους τρόπους επικοινωνίας (Φωνητική Πύλη, chatbox κ.λπ). Οι συχνές αλλαγές, δυσκολεύουν τους ανθρώπους μεγάλης ηλικίας ακόμη περισσότερο, καθώς δεν έχουν μεγάλη ευχέρεια προσαρμογής στις νέες τεχνολογίες.

Επιπρόσθετα, η λήψη αυξημένων τεχνικών μέτρων ασφάλειας, προκαλεί ακόμη περισσότερες δυσκολίες, ειδικά στους μεγαλύτερους σε ηλικία συνανθρώπους μας. Πιο συγκεκριμένα, μέτρα όπως η υιοθέτηση ισχυρού password αυξημένης πολυπλοκότητας και η τακτική αλλαγή του, η υποχρεωτική χρήση αυθεντικοποίησης πολλαπλών παραγόντων (2FA, 3FA), είναι απαραίτητα μέτρα που δυσκολεύουν ωστόσο τη χρήση των εφαρμογών.

Αναμφίβολα λοιπόν, μολονότι οι υπηρεσίες μέσω διαδικτύου σκοπό έχουν να διευκολύνουν με ίδιους όρους τη ζωή όλων των πολιτών και να βοηθούν στην κοινωνική τους ένταξη, αποδεικνύεται ότι δεν απολαμβάνουν ισότιμα όλες οι κατηγορίες τα οφέλη. Το γεγονός αυτό προκαλεί συχνά τα αντίθετα με τα επιδιωκόμενα αποτελέσματα.

Οι δυσκολίες που αναφέρθηκαν, απογοητεύουν τους ανθρώπους της τρίτης ηλικίας. Η έλλειψη των απαιτούμενων γνώσεων, τους δημιουργεί νευρικότητα και τους αποτρέπει από τη χρήση των υπηρεσιών. Η συχνή αναζήτηση υποστήριξης από το συγγενικό ή το φιλικό περιβάλλον για υποθέσεις που απαιτείται να διεκπεραιωθούν διαδικτυακά (λ.χ συνταξιοδοτικά θέματα, χορήγηση επιδομάτων), μειώνει την αυτοπεποίθησή τους και δημιουργεί αρνητικά συναισθήματα.

Το διαδίκτυο, αντί για μέσο διευκόλυνσης, κοινωνικής ένταξης και ψυχαγωγίας, εμφανίζεται ως αφιλόξενο περιβάλλον που προκαλεί ταλαιπωρία και εγκυμονεί κινδύνους. Η χρήση του αντί να είναι ευχάριστη και δημιουργική, προκαλεί ανησυχία και δυσφορία που συχνά οδηγεί τους ηλικιωμένους στην απομόνωση και στον κοινωνικό αποκλεισμό.

Η ανισότητα στην πρόσβαση και αξιοποίηση της τεχνολογίας, γνωστή και ως «ψηφιακό χάσμα», αποτελεί πρόκληση για την κοινωνία μας. Είναι απαραίτητη η ανάληψη πρωτοβουλιών για άμβλυνση του προβλήματος, όπως για παράδειγμα:

- Επέκταση των προγραμμάτων εκπαίδευσης και τακτική επικαιροποίηση του εκπαιδευτικού υλικού, με βάση τις τελευταίες αλλαγές της τεχνολογίας. Είναι απαραίτητο να επισημαίνονται και οι κίνδυνοι, δίχως να προκαλείται αδικαιολόγητη ανησυχία αλλά εγρήγορση και ευαισθητοποίηση.

- Υποστήριξη από νεότερες γενιές και συνέχιση της βοήθειας που ήδη προσφέρουν σε καθημερινή βάση. Ενθάρρυνση των ηλικιωμένων για προσωπική συμμετοχή στη χρήση υπό την εποπτεία τους, προκειμένου να αποκτήσουν την απαραίτητη αυτοπεποίθηση και να απομυθοποιήσουν τα φαινομενικά προβλήματα.

- Δημιουργία κοινοτήτων ψηφιακής ενσωμάτωσης σε εθελοντικό επίπεδο που θα ενθαρρύνουν την ανταλλαγή γνώσεων και εμπειριών μεταξύ των ηλικιωμένων. Κατά αυτόν τον τρόπο, επιτυγχάνεται ταυτόχρονα η βελτίωση των γνώσεων αλλά και η κοινωνική ένταξη.

- Βελτίωση των υποδομών και της ποιότητας σύνδεσης στις δυσπρόσιτες περιοχές. Οικονομική υποστήριξη σε ηλικιωμένους με περιορισμένους πόρους, για αγορά του απαραίτητου εξοπλισμού. Παροχή, τεχνικών συμβουλών για την επιλογή, όταν απαιτείται.

- Σχεδιασμός των εφαρμογών με μεγαλύτερη στόχευση στην κάλυψη των ιδιαίτερων αναγκών των ατόμων της τρίτης ηλικίας, που άλλωστε αποτελούν και ένα πολύ μεγάλο μέρος του κοινού που απευθύνονται.

Συνοψίζοντας, η εξέλιξη των μέσων τεχνολογίας και το οργανωτικό πλαίσιο των σχετικών ψηφιακών υπηρεσιών, είναι απαραίτητο να αφουγκράζεται τις ανάγκες όλων των κοινωνικών ομάδων. Απαιτείται η συμμετοχή όλων, έτσι ώστε οι διαδικτυακές υπηρεσίες να προσφέρονται με τρόπο που να αξιοποιούνται ισότιμα από όλους, καθώς η πρόσβαση και η αξιοποίηση των ψηφιακών ευκολιών αποτελεί θεμελιώδες δικαίωμα.

Μονοσήμαντη ανάπτυξη της τεχνολογίας, δίχως να λαμβάνεται υπόψη αν οι υπηρεσίες αξιοποιούνται επαρκώς και σε πνεύμα δικαιοσύνης, ακυρώνει ουσιαστικά τις όποιες προσπάθειες του ψηφιακού μετασχηματισμού.

*O Ιωάννης Βασιλάκης είναι απόφοιτος της Σχολής Ικάρων, του Τμήματος Πληροφορικής του ΕΑΠ και μεταπτυχιακός φοιτητής στο ΠΜΣ «Ψηφιακή Καινοτομία και Διοίκηση” του Πανεπιστημίου Πατρών. Είναι Αξιωματικός της Πολεμικής Αεροπορίας και επί του παρόντος Διοικητής στο Κέντρο Μηχανογράφησης του 251 ΓΝΑ

Θα χάσουμε τον τελευταίο πυλώνα της ψηφιακής μας ασφάλειας;

Γράφουν οι Viktoria Tomova και Chloé Berthélémy, European Digital Rights – EDRi

Εάν χρησιμοποιείτε κρυπτογραφημένες εφαρμογές όπως το WhatsApp, το Signal ή το ProtonMail, θα πρέπει να ανησυχείτε για την πιθανή ψήφιση ενός νέου ευρωπαϊκού νόμου. Αυτό το σχέδιο νόμου απειλεί να εγκαταστήσει ένα κατασκοπευτικό λογισμικό σε κάθε συσκευή και να παρακολουθεί τις ιδιωτικές σας επικοινωνίες με φίλους, συναδέλφους και οικογένειες, ακόμη και αν αυτές είναι κρυπτογραφημένες.

Αυτό αποτελεί μέρος μιας ευρύτερης τάσης στην Ευρώπη, όπου αρχές επιβολής του νόμου και υπηρεσίες εθνικής ασφάλειας μπορούν να χακάρουν ολόκληρα δίκτυα επικοινωνιών και όπου άνθρωποι δικάζονται, κρατούνται ή ανακρίνονται επειδή χρησιμοποιούν κρυπτογραφημένα εργαλεία ή επειδή απλά παρακολουθούν μαθήματα ψηφιακής εκπαίδευσης. Δημοσιογράφοι, πολιτικοί αντίπαλοι και υπερασπιστές των Δικαιωμάτων του Ανθρώπου στοχοποιούνται με λογισμικό κατασκοπείας, όπως είδαμε ακόμα και στην Ελλάδα, υπονομεύοντας την ασφάλειά τους και εμποδίζοντάς τους στον σημαντικό τους ρόλο για τη κοινωνία. Υπάρχει μια αυξημένη πολιτική πίεση από τα κράτη και τις αρχές επιβολής του νόμου για μέτρα παρακολούθησης και κερκόπορτες στους ιδιωτικούς χώρους του καθενός και της καθεμίας από εμάς.

Στην EDRi, ακούμε καθημερινά από ανθρώπους των οποίων η ζωή εξαρτάται από την ψηφιακή τους ασφάλεια. Πρόκειται για δημοσιογράφους, ακτιβιστές στον χώρο της γεωργικής παραγωγής, γυναίκες ακτιβίστριες, υπέρμαχους των ανθρωπίνων δικαιωμάτων, εργαζόμενους στο σεξ και απλούς ανθρώπους που εκτιμούν την ιδιωτική τους ζωή. Η κατάργηση της κρυπτογράφησης και η ποινικοποίηση της χρήσης της δεν θα επιλύσει τα βαθιά κοινωνικά ζητήματα που αντιμετωπίζουμε. Αντ’ αυτού, οι κυβερνήσεις θα πρέπει να προστατεύουν και να προωθούν το ίδιο το εργαλείο που εξασφαλίζει την ψηφιακή μας ασφάλεια.

Ποιες είναι οι τρέχουσες επιθέσεις στην κρυπτογράφηση;

Εδώ και δεκαετίες, τα κράτη έχουν υποστηρίξει τη δημιουργία μίας κερκόπορτας που παρέχει κατ’ εξαίρεση πρόσβαση σε κρυπτογραφημένα δεδομένα. Χωρίς επιτυχία. Σήμερα, στρέφονται προς τις εταιρείες για να τους αναθέσουν απευθείας τη σάρωση όλου του περιεχομένου τους και τον εντοπισμό των «ανεπιθύμητων».

Για παράδειγμα, η Ευρωπαϊκή Ένωση προτείνει έναν νέο νόμο – τον κανονισμό για τη θέσπιση κανόνων με σκοπό την πρόληψη και την καταπολέμηση της σεξουαλικής κακοποίησης παιδιών (εφεξής με το αγγλικό του αρκτικόλεξο CSA) – που υποτίθεται ότι αποσκοπεί στην καταπολέμηση της διάδοσης υλικού σεξουαλικής κακοποίησης παιδιών. Αυτό που κάνει όμως είναι να μετατρέψει το τηλέφωνο ή το έξυπνο ρολόι σας σε μηχανή κατασκοπείας. Ανεξάρτητα από το αν είστε ύποπτοι για διάπραξη εγκλήματος ή όχι, εσείς και τα άλλα εκατοντάδες εκατομμύρια ανθρώπων που ζουν στην ΕΕ θα επηρεαστείτε. Οι κυβερνήσεις της Ισπανίας και της Κύπρου έχουν καταστήσει σαφές ότι βλέπουν αυτόν τον νόμο ως την ευκαιρία τους να αποκτήσουν ευρεία πρόσβαση στα ιδιωτικά κρυπτογραφημένα μηνύματα των ανθρώπων. Και δεν θα σταματήσει εδώ, η Ισπανία ζητά επίσης ρητά να απαγορεύσει την κρυπτογράφηση απ’άκρη σε άκρη.

Η δαιμονοποίηση της κρυπτογράφησης περιλαμβάνεται όλο και περισσότερο στις κατασταλτικές ενέργειες των κρατών κατά των ακτιβιστών. Πρόσφατες περιπτώσεις δείχνουν ότι η χρήση κρυπτογραφημένων εργαλείων εκλαμβάνεται ως “ύποπτη” ή “παράνομη” συμπεριφορά. Ο Sean Binder και η Sarah Mardini, δύο νεαροί ακτιβιστές, οι οποίοι έκαναν επιχειρήσεις έρευνας και διάσωσης στην Ελλάδα για να σώσουν ανθρώπους. Ωστόσο, από το 2021 αντιμετωπίζουν την κατηγορία της κατασκοπείας επειδή συντονίστηκαν με άλλους ανθρωπιστικούς φορείς μέσω του WhatsApp, της κρυπτογραφημένης υπηρεσίας ανταλλαγής μηνυμάτων που χρησιμοποιούν 2 δισεκατομμύρια άνθρωποι σε όλο τον κόσμο.

“As absurd as the charges may be, they cast a shadow over your life that makes it impossible to move on.” – αναφέρει η Seán Binder, υπερασπιστής δικαιωμάτων του ανθρώπου

Μια άλλη περίπτωση ποινικοποίησης αφορά 7 άτομα που δικάζονται στη Γαλλία για τη χρήση κρυπτογραφημένων εργαλείων. Τετριμμένα γεγονότα, όπως η χρήση του Signal και άλλων κοινών κρυπτογραφημένων εφαρμογών, και συνηθισμένων εργαλείων ψηφιακής ανωνυμίας όπως το Tor ή η συμμετοχή σε εκπαιδεύσεις ψηφιακής ασφάλειας, χρησιμοποιούνται ως απόδειξη ότι προσπαθούν να αποκρύψουν εγκληματική δραστηριότητα.

“In our case, the French state attempts to criminalise the use of these tools in order to delegitimise and erase all possibilities to protect ourselves online. Its goal is to intensify the already ferocious repression of activists.” – Camille, κατηγορούμενη στην υπόθεση December 8th

Επιπλέον, τα κράτη της ΕΕ καθυστερούν να βάλουν τέλος στην επικίνδυνη αγορά των τεχνολογιών παρακολούθησης. Η αγορά αυτή, η οποία ονομάστηκε “βιομηχανία ανασφάλειας” από τον Έντουαρντ Σνόουντεν, τον πρώην πράκτορα της NSA που αποκάλυψε πριν από δέκα χρόνια τις εκτεταμένες κατασκοπευτικές δραστηριότητες των ΗΠΑ, έχει γίνει ανεξέλεγκτη. Έφερε στον κόσμο εξαιρετικά παρεμβατικά λογισμικό όπως τα διαβόητα Pegasus και Predator, που μπορούν να μετατρέψουν το τηλέφωνό σας σε μια μηχανή κατασκοπείας όλο το 24ωρο που ακούει και βλέπει ό,τι κάνετε. Στην Ισπανία, το εργαλείο αυτό επηρέασε 65 άμεσα θύματα και χιλιάδες παράπλευρους στόχους, οδηγώντας στη μεγαλύτερη υπόθεση πιστοποιημένης κυβερνοπαρακολούθησης στην ιστορία. Στην Ελλάδα το ίδιο, με πολλά και γνωστά θύματα συμπεριλαμβανομένων αρχηγών πολιτικών κομμάτων και έγκριτων δημοσιογράφων. Και παρόλα αυτά δεν γίνεται τίποτα για να σταματήσει αποτελεσματικά η παραγωγή, η πώληση και η χρήση τέτοιου κατασκοπευτικού λογισμικού.

Η ιδιωτική ζωή ενδυναμώνει, η παρακολούθηση αποδυναμώνει

Μπροστά σε τέτοιες επιθέσεις, είναι ακόμη πιο σημαντικό να προστατευθεί η κρυπτογράφηση και η ψηφιακή ασφάλεια των ανθρώπων. Η κρυπτογράφηση επιτρέπει την εμπιστευτική επικοινωνία, διατηρεί την ικανότητά μας να εργαζόμαστε, να οργανωνόμαστε, να κοινωνικοποιούμαστε, να αγαπάμε και να φροντίζουμε ο ένας τον άλλον με ασφάλεια.

Για παράδειγμα, οι διαδικτυακοί χώροι είναι απαραίτητοι για τους νέους καθώς εξερευνούν την ταυτότητά τους, διαμορφώνουν τις απόψεις και τις πεποιθήσεις τους και συνδέονται με άλλους. Το να γίνουν τα μέσα κοινωνικής δικτύωσης, οι εφαρμογές άμεσων μηνυμάτων και τα βιντεοπαιχνίδια ενδυναμωτικοί και ασφαλείς χώροι για τους νέους μπορεί να γίνει εφικτό μόνο αν οι ιδιωτικές εταιρείες, οι κυβερνήσεις και άλλοι σέβονται την ακεραιότητα και την ιδιωτικότητα αυτών των χώρων.

Τα στοιχεία δείχνουν ότι το 80% των νέων δεν θα ένιωθαν άνετα να εξερευνήσουν τη σεξουαλικότητά τους ή να είναι πολιτικά ενεργοί εάν οι αρχές είχαν τη δυνατότητα να παρακολουθούν την ψηφιακή τους επικοινωνία.

Στην περίπτωση των γυναικών ακτιβιστριών, των ακτιβιστών της φυλετικής δικαιοσύνης και των υπερασπιστών των δικαιωμάτων των μεταναστών, οι μη ασφαλείς επικοινωνίες μπορεί να έχουν συνέπειες ζωής ή θανάτου. Για παράδειγμα, διοργανωτές και διαδηλωτές του Black Lives Matter έχουν μοιραστεί ότι αισθάνονται ασφαλέστερα επικοινωνώντας με κρυπτογράφηση. Ομοίως, οι ζωές των σεξεργατών εξαρτώνται από την ιδιωτική επικοινωνία και την κρυπτογράφηση, καθώς υφίστανται βάναυση ποινικοποίηση και διακρίσεις σε όλες τις χώρες.

“I rely on the internet to work and I also want to stay safe. I am used to not being protected by my government but at least don’t prevent me from protecting myself. I don’t need this extra fear of ‘they are watching everything I do and I can’t do anything about it.” – Ember, σεξεργάτρια

Δεδομένων των σοβαρών συνεπειών για τη ζωή πολλών ανθρώπων, και ιδίως των πιο περιθωριοποιημένων, είναι ζωτικής σημασίας να διασφαλιστεί η ιδιωτική ζωή όλων. Ωστόσο, ο κανονισμός CSA θα μπορούσε να υπονομεύσει την κρυπτογράφηση και να επιτρέψει τη μαζική παρακολούθηση. Καθώς το Ευρωπαϊκό Κοινοβούλιο πρόκειται να ψηφίσει επί του εν λόγω σχεδίου νόμου, έχει τη μοναδική ευκαιρία να διαφυλάξει την εμπιστοσύνη που έχουμε στις ασφαλείς και εμπιστευτικές επικοινωνίες, απορρίπτοντάς το.

Ενίσχυση της ασφάλειας στον κυβερνοχώρο Η σημασία του MFA και η κατανόηση του τρόπου με τον οποίο το phishing το παρακάμπτει

Γράφουν η Ninoslava Bogdanovic και ο Αναστάσιος Αραμπατζής

Στο σημερινό ψηφιακό τοπίο, η ασφάλεια στον κυβερνοχώρο είναι υψίστης σημασίας για την προστασία των ευαίσθητων πληροφοριών από μη εξουσιοδοτημένη πρόσβαση. Ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) έχει αναδειχθεί ως ένα ισχυρό μέτρο ασφαλείας, προσθέτοντας ένα επιπλέον επίπεδο προστασίας από παραβιάσεις λογαριασμών.

Το MFA είναι μια προσέγγιση ελέγχου ταυτότητας που ενισχύει τη διαδικασία σύνδεσης, απαιτώντας από τους χρήστες να παρέχουν πολλαπλά στοιχεία ή “παράγοντες” από διαφορετικές κατηγορίες. Αυτοί οι παράγοντες περιλαμβάνουν κάτι που έχετε, κάτι που γνωρίζετε και κάτι που είστε.

Το MFA ενσωματώνει δύο ή περισσότερους από αυτούς τους παράγοντες στη ροή ελέγχου ταυτότητας. Παραδείγματα περιλαμβάνουν την πληκτρολόγηση ενός κωδικού πρόσβασης και την ανταπόκριση σε μια ειδοποίηση push σε ένα καταχωρημένο smartphone, την εισαγωγή ενός κωδικού πρόσβασης και την παροχή ενός κωδικού μιας χρήσης από μια συσκευή πιστοποίησης υλικού, ή τη χρήση μιας βιομετρικής σάρωσης προσώπου ή/και μιας φράσης πρόσβασης για το ξεκλείδωμα ενός κρυπτογραφικού διαπιστευτηρίου που είναι αποθηκευμένο σε μια καταχωρημένη συσκευή, όπως ένα τηλέφωνο ή ένα token υλικού.

Ωστόσο, είναι σημαντικό να κατανοήσετε ότι η MFA δεν είναι απαραβίαστη και μπορεί να παρακαμφθεί σε ορισμένα σενάρια, όπως οι επιθέσεις phishing. Αυτό το άρθρο έχει ως στόχο να αναδείξει τη σημασία της MFA και να ρίξει φως στον τρόπο με τον οποίο οι επιθέσεις phishing μπορούν να υπονομεύσουν την αποτελεσματικότητά της.

Η σημασία του ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA)

Πολλοί οργανισμοί κυβερνοασφάλειας στην Ευρώπη και τις Ηνωμένες Πολιτείες έχουν αναλύσει τη σημασία του MFA, η οποία μπορεί να συνοψιστεί στα ακόλουθα σημεία:

α. Ενίσχυση του ελέγχου ταυτότητας: Το MFA συνδυάζει πολλαπλούς παράγοντες ελέγχου ταυτότητας, όπως κωδικούς πρόσβασης, φυσικά διακριτικά και βιομετρικά δεδομένα, αυξάνοντας σημαντικά τη δυσκολία των επιτιθέμενων να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση. Ακόμη και αν ένας παράγοντας παραβιαστεί, τα πρόσθετα επίπεδα ασφάλειας λειτουργούν ως εμπόδιο κατά της μη εξουσιοδοτημένης εισόδου.

β. Προστασία από επιθέσεις με βάση τον κωδικό πρόσβασης: Το MFA μετριάζει τους κινδύνους που συνδέονται με αδύναμους ή παραβιασμένους κωδικούς πρόσβασης, απαιτώντας έναν πρόσθετο παράγοντα ελέγχου ταυτότητας, καθιστώντας δυσκολότερο για τους επιτιθέμενους να εκμεταλλευτούν τα τρωτά σημεία των κωδικών πρόσβασης.

γ. Διασφάλιση της απομακρυσμένης πρόσβασης: Με την αύξηση της απομακρυσμένης εργασίας και των υπηρεσιών που βασίζονται στο cloud, το MFA διαδραματίζει κρίσιμο ρόλο στην εξασφάλιση απομακρυσμένων συνδέσεων, διασφαλίζοντας ότι μόνο εξουσιοδοτημένοι χρήστες μπορούν να έχουν πρόσβαση σε εταιρικούς πόρους ή προσωπικούς λογαριασμούς από διάφορες τοποθεσίες.

δ. Συμμόρφωση και κανονιστικές απαιτήσεις: Το MFA συχνά απαιτείται ή συνιστάται ανεπιφύλακτα από τα πρότυπα και τους κανονισμούς του κλάδου, αποδεικνύοντας τη δέσμευση για την προστασία ευαίσθητων δεδομένων και την εμπέδωση της εμπιστοσύνης των πελατών.

Κατά την εφαρμογή της MFA, μια εταιρεία θα πρέπει να εξετάσει τα παρακάτω πλεονεκτήματα και μειονεκτήματα:

Πλεονεκτήματα Μειονεκτήματα

- μπορεί να χρησιμοποιήσει κωδικούς μίας χρήσης (OTPs) που αποστέλλονται σε τηλέφωνα τα οποία παράγονται τυχαία σε πραγματικό χρόνο και είναι δύσκολο να παραβιαστούν

- μπορεί να μειώσει τις παραβιάσεις ασφαλείας έως και κατά 99,9% σε σχέση με τους κωδικούς πρόσβασης

- μπορεί να ρυθμιστεί εύκολα από τους χρήστες

- επιτρέπει στις επιχειρήσεις να επιλέξουν να περιορίσουν την πρόσβαση ανάλογα με την ώρα της ημέρας ή την τοποθεσία

- έχει κλιμακούμενο κόστος, καθώς υπάρχουν ακριβά και πολύ εξελιγμένα εργαλεία MFA αλλά και πιο προσιτά για μικρές επιχειρήσεις

Μειονεκτήματα

- απαιτείται τηλέφωνο για να λάβετε έναν κωδικό μηνύματος κειμένου

- τα token υλικού μπορεί να χαθούν ή να κλαπούν

- τα τηλέφωνα μπορεί να χαθούν η να κλαπούν

τα βιομετρικά δεδομένα που υπολογίζονται από τους αλγορίθμους MFA για τις προσωπικές ταυτότητες, όπως τα δακτυλικά αποτυπώματα, δεν είναι πάντα ακριβή και μπορούν να δημιουργήσουν ψευδώς θετικά ή αρνητικά αποτελέσματα - Η επαλήθευση MFA μπορεί να αποτύχει σε περίπτωση βλάβης του δικτύου ή του διαδικτύου

- Οι τεχνικές MFA πρέπει να αναβαθμίζονται συνεχώς για να προστατεύουν από τους εγκληματίες που εργάζονται αδιάκοπα για να τις παραβιάσουν

Κατανόηση του τρόπου με τον οποίο το Phishing παρακάμπτει το MFA

Όλες οι μέθοδοι MFA δεν προσφέρουν τα ίδια επίπεδα ασφάλειας. Τα τελευταία δύο χρόνια, πολυάριθμες επιθέσεις εκμεταλλεύτηκαν αδυναμίες στις εφαρμογές MFA, επιτρέποντας στους εγκληματίες να παρακάμψουν την προστασία MFA. Είναι ζωτικής σημασίας να σημειωθεί ότι δεν παρέχουν όλες οι λύσεις MFA το ίδιο επίπεδο άμυνας έναντι επιθέσεων αυθεντικοποίησης και ότι η ασφάλεια και η χρηστικότητα μιας εγκατάστασης MFA μπορεί να επηρεαστεί από κρίσιμες λεπτομέρειες εφαρμογής.

α. Επιθέσεις ηλεκτρονικού “ψαρέματος”: Το ηλεκτρονικό “ψάρεμα” (phishing) περιλαμβάνει εγκληματίες του κυβερνοχώρου που υποδύονται νόμιμες οντότητες και εξαπατούν άτομα ώστε να αποκαλύψουν ευαίσθητες πληροφορίες. Εκμεταλλευόμενοι τα ανθρώπινα τρωτά σημεία, οι επιτιθέμενοι μπορούν να αποκτήσουν ονόματα χρηστών, κωδικούς πρόσβασης, ακόμη και κωδικούς MFA, θέτοντας σε κίνδυνο λογαριασμούς.

β. Phishing σε πραγματικό χρόνο: Οι επιτιθέμενοι που πραγματοποιούν phishing σε πραγματικό χρόνο μπορούν να καταλάβουν γρήγορα κωδικούς ή tokens MFA αμέσως μετά την εισαγωγή τους από τα θύματα κατά τη διάρκεια της σύνδεσης. Χρησιμοποιώντας τους κωδικούς που αποκτώνται πριν λήξουν, οι επιτιθέμενοι μπορούν να παρακάμψουν το πρόσθετο επίπεδο ασφάλειας MFA.

γ. Επιθέσεις Man-in-the-Middle: Στις επιθέσεις man-in-the-middle, οι επιτιθέμενοι υποκλέπτουν την επικοινωνία μεταξύ χρηστών και νόμιμων υπηρεσιών, συλλέγοντας διαπιστευτήρια, συμπεριλαμβανομένων των κωδικών MFA, χωρίς να ανιχνεύονται. Οι υποκλαπείσες πληροφορίες χρησιμοποιούνται στη συνέχεια για την απόκτηση μη εξουσιοδοτημένης πρόσβασης.

δ. Κοινωνική μηχανική και πλαστοπροσωπία: Οι επιθέσεις phishing βασίζονται σε μεγάλο βαθμό στην κοινωνική μηχανική, με τους επιτιθέμενους να υποδύονται αξιόπιστες οντότητες για να εξαπατήσουν τα θύματα. Δημιουργώντας πειστικά αντίγραφα μηνυμάτων ηλεκτρονικού ταχυδρομείου ή ιστότοπων, οι επιτιθέμενοι αυξάνουν την πιθανότητα τα θύματα να αποκαλύψουν τα διαπιστευτήρια MFA.

Αντιμετώπιση των κινδύνων

Για να αντιμετωπίσουν τους κινδύνους των επιθέσεων κατά του MFA, οι επιχειρήσεις θα πρέπει να εξετάσουν τα εξής:

Εκπαίδευση ευαισθητοποίησης σε θέματα ασφάλειας: Τα προγράμματα τακτικής εκπαίδευσης μπορούν να βοηθήσουν τα άτομα να αναγνωρίζουν τις απόπειρες phishing και να αποφεύγουν να πέφτουν θύματά τους, μειώνοντας τον κίνδυνο αποκάλυψης των διαπιστευτηρίων MFA.

Αμφίδρομος έλεγχος ταυτότητας: Η ρύθμιση του ελέγχου ταυτότητας με αντιστοίχιση αριθμού προσθέτει ένα επιπλέον επίπεδο ασφάλειας χρησιμοποιώντας ένα ξεχωριστό κανάλι επικοινωνίας για τις προτροπές επαλήθευσης, καθιστώντας δυσκολότερη την παράκαμψη της MFA από τους επιτιθέμενους.

Σύνθετη προστασία από phishing: Η χρήση προηγμένων λύσεων προστασίας από το phishing που χρησιμοποιούν μηχανική μάθηση και νοημοσύνη απειλών μπορεί να ανιχνεύσει και να αποκλείσει τις προσπάθειες phishing, μειώνοντας τις πιθανότητες επιτυχών επιθέσεων.

Ισχυροί κωδικοί πρόσβασης και ρυθμίσεις MFA: Η έμφαση στη χρήση ισχυρών, μοναδικών κωδικών πρόσβασης και η εφαρμογή MFA ανθεκτικών στο phishing συμβάλλει στην ελαχιστοποίηση των επιπτώσεων των επιτυχημένων επιθέσεων phishing.

Ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA) είναι ένα κρίσιμο μέτρο ασφαλείας που ενισχύει σημαντικά τους μηχανισμούς ελέγχου ταυτότητας. Ωστόσο, δεν είναι αδιαπέραστο από τις επιθέσεις phishing. Η κατανόηση της σημασίας του MFA και των τακτικών που χρησιμοποιούν οι εγκληματίες του κυβερνοχώρου είναι απαραίτητη για την ενίσχυση της συνολικής ασφάλειας στον κυβερνοχώρο. Συνδυάζοντας την ανθεκτική στο phishing MFA με την εκπαίδευση ευαισθητοποίησης σε θέματα ασφάλειας, τον αμφίδρομο έλεγχο ταυτότητας, τις προηγμένες λύσεις κατά του phishing και τις ισχυρές πρακτικές κωδικών πρόσβασης, τα άτομα και οι οργανισμοί μπορούν να ενισχύσουν τις άμυνες ασφαλείας τους και να μειώσουν τον κίνδυνο να πέσουν θύματα επιθέσεων phishing που αποσκοπούν στην παράκαμψη του MFA.

Αν θέλετε να μάθετε περισσότερα για τον έλεγχο ταυτότητας πολλαπλών παραγόντων και για το πώς ο οργανισμός σας μπορεί να αναπτύξει με επιτυχία και αποτελεσματικότητα το MFA, κατεβάστε το τελευταίο μας έγγραφο, “Επιλέγοντας μία λύση Multi–Factor Authentication: Πώς να αντιμετωπίσετε τις ανθρώπινες και τεχνολογικές ανησυχίες“.

Ποιες είναι οι τελευταίες εξελίξεις για έναν ισχυρό έλεγχο ταυτότητας χωρίς κωδικούς πρόσβασης

Γράφουν η Ninoslava Bogdanović και ο Αναστάσιος Αραμπατζής

Τα εταιρικά και προσωπικά δεδομένα αποθηκεύονται σε κατανεμημένες πλατφόρμες υπολογιστικού νέφους με αυξανόμενο ρυθμό λόγω της επιτάχυνσης του ψηφιακού μετασχηματισμού σε όλους τους κλάδους και τομείς, της αυξημένης υιοθέτησης τεχνολογιών που βασίζονται στο υπολογιστικό νέφος και των υβριδικών μορφών εργασίας. Πολλές οντότητες, συμπεριλαμβανομένων εφαρμογών, οργανισμών, ανθρώπων, συσκευών κ.λπ. έχουν πρόσβαση σε αυτά τα δεδομένα.

Τα παραδοσιακά μέτρα ασφαλείας δεν είναι πλέον επαρκή για τη διασφάλιση των δεδομένων μας, επειδή τα παραδοσιακά όρια των εταιρειών έχουν συρρικνωθεί. Η ταυτότητα έχει γίνει το νέο κάστρο προς φύλαξη, ωστόσο νέα ζητήματα ασφαλείας συνδέονται με την προστασία της ταυτότητας. Για να αντιμετωπίσουν αυτή την τάση, οι επιχειρήσεις επενδύουν στην ενίσχυση των ελέγχων πρόσβασης, στη μετάβαση σε μια προσέγγιση μηδενικής εμπιστοσύνης στην κυβερνοασφάλεια και στη μεγιστοποίηση της αποτελεσματικότητας του ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA).

Τι είναι το MFA;

Μια στέρεη πολιτική διαχείρισης πρόσβασης πρέπει να περιλαμβάνει το MFA ως κρίσιμο στοιχείο. Το MFA είναι απαραίτητο για τον περιορισμό της ικανότητας των επιτιθέμενων να κλέβουν τις ψηφιακές μας ταυτότητες και να έχουν πρόσβαση στα συστήματά μας. Η MFA απαιτεί ένα ή περισσότερα επιπλέον στοιχεία επαλήθευσης εκτός από το όνομα χρήστη και τον κωδικό πρόσβασης, γεγονός που μειώνει την πιθανότητα επιτυχούς κυβερνοεπίθεσης.

Τι είναι η κόπωση από το MFA;

Υπάρχουν κρίσιμα στοιχεία υλοποίησης που μπορούν να επηρεάσουν την ασφάλεια και τη χρηστικότητα μιας υλοποίησης MFA και είναι σημαντικό να θυμόμαστε ότι δεν προσφέρουν όλες οι λύσεις MFA την ίδια προστασία από επιθέσεις αυθεντικοποίησης. Λόγω ελαττωμάτων στην εφαρμογή του MFA, είδαμε πολλές επιθέσεις τα δύο προηγούμενα χρόνια, όταν οι κλέφτες μπορούσαν να παρακάμψουν την προστασία MFA.

Σε τέτοιες επιθέσεις, γνωστές και ως push bombing ή κόπωση από το MFA, οι εγκληματίες του κυβερνοχώρου βομβαρδίζουν ανυποψίαστους στόχους με ειδοποιήσεις push για κινητά, ζητώντας τους να αποδεχθούν προσπάθειες εισόδου στους εταιρικούς λογαριασμούς τους με κλεμμένα διαπιστευτήρια. Τα θύματα συχνά ενδίδουν στα κακόβουλα αιτήματα push MFA που αποστέλλονται επανειλημμένα, είτε ακούσια είτε σε μια προσπάθεια να σταματήσουν να λαμβάνουν αυτό που μοιάζει με ατελείωτη ροή ειδοποιήσεων, επιτρέποντας στους επιτιθέμενους να συνδεθούν στους λογαριασμούς τους.

Ποιες είναι οι τελευταίες εξελίξεις στον έλεγχο πρόσβασης;

Για να μετριάσουν τις επιθέσεις μέσω MFA, οι τεχνολογικοί γίγαντες Google και Microsoft ανακοίνωσαν πρόσφατα δύο πρωτοβουλίες που κινούνται προς ένα ασφαλέστερο και μάλιστα χωρίς κωδικούς πρόσβασης μέλλον. Ας εξετάσουμε ποιες είναι αυτές οι εξελίξεις.

Η Google κάνει ένα βήμα προς ένα μέλλον χωρίς κωδικούς πρόσβασης.

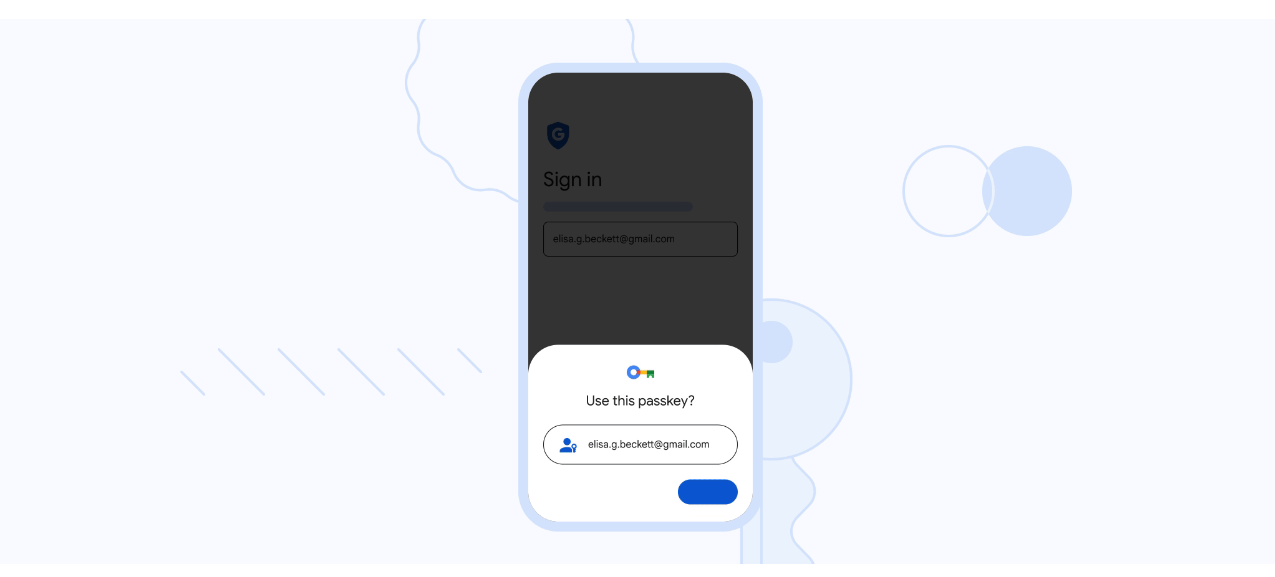

Ο τεχνολογικός γίγαντας εγκαινίασε πρόσφατα τα passkeys, ένα είδος ψηφιακού διαπιστευτηρίου, ως επιλογή για τη δημιουργία και χρήση αντί των κωδικών πρόσβασης ως μια ασφαλέστερη και πιο πρακτική εναλλακτική λύση.

Τι είναι τα passkeys;

Τα passkeys δημιουργούνται χρησιμοποιώντας κρυπτογραφία δημόσιου κλειδιού, γνωστή και ως ασύμμετρη κρυπτογράφηση, η οποία χρησιμοποιεί ένα σύνολο ιδιωτικών και δημόσιων κλειδιών. Το ιδιωτικό κλειδί, ένα κρίσιμο μέρος του passkey, διατηρείται στη συσκευή, ενώ το δημόσιο κλειδί βρίσκεται στην πλευρά της εφαρμογής ή του ιστότοπου. Η τιμή του passkey δεν είναι προσβάσιμη στους ιστότοπους. Η Google καθορίζει αν το δημόσιο κλειδί ενός ιστότοπου αντιστοιχεί στο κλειδί πρόσβασης που χρησιμοποιεί ο χρήστης για να συνδεθεί στο λογαριασμό του.

Σε αντίθεση με έναν κωδικό πρόσβασης, αυτή η προσέγγιση ελέγχου ταυτότητας αυξάνει δραματικά την ανθεκτικότητα των λογαριασμών, επειδή το κλειδί δεν μπορεί να κλαπεί από τον ιστότοπο στον οποίο είναι αποθηκευμένο, ή να υποκλαπεί κατά τη μεταφορά. Επιπλέον, ο λογαριασμός δεν μπορεί να δεχθεί επίθεση λόγω αδύναμου κωδικού πρόσβασης ή επαναχρησιμοποίησης κωδικού πρόσβασης, καθώς δεν υπάρχει κωδικός πρόσβασης.

Εικόνα 1: Passkey. Πηγή: Google

Όπως σημείωσε η Google στην ανακοίνωσή της:

“Η χρήση κωδικών πρόσβασης θέτει μεγάλη ευθύνη στους χρήστες. Η επιλογή ισχυρών κωδικών πρόσβασης και η απομνημόνευσή τους σε διάφορους λογαριασμούς μπορεί να είναι δύσκολη. Επιπλέον, ακόμη και οι πιο έμπειροι χρήστες συχνά παραπλανώνται και τους παραδίδουν κατά τη διάρκεια προσπαθειών phishing. Το 2SV (2FA/MFA) βοηθά, αλλά και πάλι επιβαρύνει τον χρήστη με πρόσθετες, ανεπιθύμητες τριβές και εξακολουθεί να μην προστατεύει πλήρως από επιθέσεις phishing και στοχευμένες επιθέσεις όπως η “ανταλλαγή SIM” για επαλήθευση SMS. Τα Passkeys συμβάλλουν στην αντιμετώπιση όλων αυτών των ζητημάτων”.

Τα passkeys χρησιμοποιούν τις τρεις μορφές πληροφοριών που χρησιμοποιούνται συχνά στην MFA: κάτι που έχετε (όπως ένα smartphone), κάτι που είστε (όπως τα βιομετρικά σας στοιχεία) ή κάτι που γνωρίζετε (όπως ένα PIN ή ένα μοτίβο). Παρόλο που τα passkeys χαρακτηρίζονται ως ένας τύπος MFA, η FIDO Alliance ισχυρίζεται ότι αρκετοί ρυθμιστικοί οργανισμοί πρέπει ακόμη να το αναγνωρίσουν αυτό, παρόλο που προσπαθούν ενεργά να το πράξουν.

Θα ήταν καλύτερο να μην δημιουργήσετε ένα passkey στον κοινόχρηστο υπολογιστή στον χώρο της επιχείρησής σας, καθώς τα passkeys θα πρέπει να δημιουργούνται μόνο σε συσκευές που ελέγχετε μεμονωμένα. Η Google δήλωσε ότι τα passkeys για τη σύνδεση των εργαζομένων θα ενεργοποιηθούν από τους διαχειριστές λογαριασμών Workspace “σύντομα”. Καθώς οποιοσδήποτε χρησιμοποιεί τη συσκευή θα μπορούσε να έχει πρόσβαση στο λογαριασμό σας Google, δεν θα πρέπει να δημιουργήσετε ένα passkey σε κοινόχρηστες συσκευές, όπως ο οικογενειακός σας υπολογιστής. Μόλις δημιουργηθεί ένα passkey σε αυτή τη συσκευή, οποιοσδήποτε μπορεί να την ξεκλειδώσει μπορεί να συνδεθεί ξανά στο λογαριασμό σας χρησιμοποιώντας το passkey, ακόμη και αν έχετε αποσυνδεθεί.

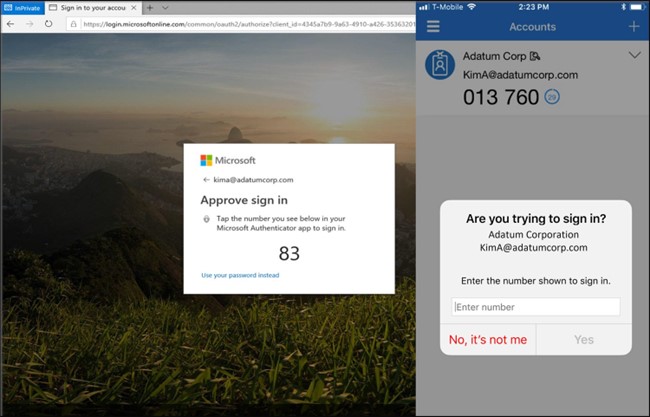

Η Microsoft ενισχύει το MFA με αντιστοίχιση αριθμών.

Η Microsoft ανακοίνωσε ότι θα αρχίσει να επιβάλλει την αντιστοίχιση αριθμών για τις ειδοποιήσεις MFA μέσω του Microsoft Authenticator για να εμποδίσει τις προσπάθειες επίθεσης λόγω κόπωσης MFA.

“Από τις 8 Μαΐου 2023, η αντιστοίχιση αριθμών ενεργοποιείται για όλες τις ειδοποιήσεις push του Authenticator. Καθώς οι σχετικές υπηρεσίες αναπτύσσονται, οι χρήστες παγκοσμίως που έχουν ενεργοποιήσει τις ειδοποιήσεις push του Authenticator θα αρχίσουν να βλέπουν την αντιστοίχιση αριθμών στα αιτήματα έγκρισής τους”, αναφέρεται στην ανακοίνωση της εταιρείας.

Τι είναι η αντιστοίχιση αριθμών;

Η αντιστοίχιση αριθμών είναι μια ρύθμιση που αναγκάζει τον χρήστη να εισάγει τους αριθμούς που εμφανίζονται στην πλατφόρμα όπου προσπαθεί να πιστοποιηθεί στην εφαρμογή authenticator για να εγκρίνει το αίτημα, εξηγεί ο αμερικανικός οργανισμός Cybersecurity and Infrastructure Security Agency (CISA).

Εικόνα 2: Αντιστοίχιση Αριθμών. Πηγή: Microsoft

Η απαίτηση αντιστοίχισης αριθμών μειώνει την κόπωση από το MFA με την ανάγκη πρόσβασης στην οθόνη σύνδεσης για την έγκριση αιτήσεων. Όταν οι χρήστες χρησιμοποιούν το Microsoft Authenticator για να απαντήσουν σε ένα μήνυμα MFA push, θα βλέπουν έναν αριθμό. Για να ολοκληρώσουν την έγκριση, πρέπει να εισάγουν αυτόν τον αριθμό στην εφαρμογή. Οι χρήστες δεν μπορούν να εγκρίνουν αιτήματα χωρίς την εισαγωγή των αριθμών στην οθόνη σύνδεσης.

“Η αντιστοίχιση αριθμών αποτελεί βασική αναβάθμιση της ασφάλειας στις παραδοσιακές ειδοποιήσεις δεύτερου παράγοντα στο Microsoft Authenticator. Θα καταργήσουμε τους διαχειριστικούς ελέγχους και θα επιβάλουμε την εμπειρία αντιστοίχισης αριθμών σε όλη την επικράτεια για όλους τους χρήστες ειδοποιήσεων push του Microsoft Authenticator από τις 8 Μαΐου 2023”, αναφέρει η Microsoft.

Αν θέλετε να μάθετε περισσότερα για τον έλεγχο ταυτότητας πολλαπλών παραγόντων και για το πώς ο οργανισμός σας μπορεί να αναπτύξει με επιτυχία και αποτελεσματικότητα το MFA, κατεβάστε το τελευταίο μας έγγραφο, “Επιλέγοντας μια λύση ελέγχου ταυτότητας πολλαπλών παραγόντων: Πώς να αντιμετωπίσετε τις ανθρώπινες και τεχνολογικές ανησυχίες.

Ενισχυμένη προστασία της ταυτότητας μέσω της ενδυνάμωσης των ανθρώπων

Γράφουν η Ninoslava Bogdanović και ο Αναστάσιος Αραμπατζής

Παρόλο που η ασφάλεια στον κυβερνοχώρο φαίνεται να είναι πρωτίστως τεχνολογικό ζήτημα, τελικά περιστρέφεται γύρω από τον άνθρωπο. Οι άνθρωποι διαδραματίζουν καθοριστικό ρόλο στην ασφάλεια στον κυβερνοχώρο, καθώς μπορούν να θέσουν ακούσια σε κίνδυνο ευαίσθητες πληροφορίες και συστήματα μέσω τακτικών κοινωνικής μηχανικής ή λαθών. Αυτή η παραδοχή υπογραμμίζει την ανάγκη ενδυνάμωσης των ατόμων με κατάλληλες τεχνολογίες και εκπαίδευση ευαισθητοποίησης.

Εκτός από τις προκλήσεις που θέτουν οι προηγμένοι επιτιθέμενοι και τις τεχνικές πτυχές της εφαρμογής του ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA), το πραγματικό εμπόδιο έγκειται στην έμπνευση των ατόμων, τόσο σε προσωπικό όσο και σε επαγγελματικό επίπεδο, ώστε να υιοθετήσουν αυτό το κρίσιμο χαρακτηριστικό ασφαλείας. Δυστυχώς, πολυάριθμες αναφορές δείχνουν ότι οι επιχειρήσεις και οι ιδιώτες δεν αξιοποιούν πλήρως τις δυνατότητες του MFA.

Ενώ το 56% των επιχειρήσεων δηλώνει ότι έχει εφαρμόσει MFA, αυτό περιορίζεται κυρίως σε προνομιούχους και απομακρυσμένους υπαλλήλους. Είναι σοκαριστικό ότι μόνο το 8% των υψηλόβαθμων στελεχών χρησιμοποιούν MFA στις διάφορες εφαρμογές και συσκευές τους. Ωστόσο, το ζήτημα επεκτείνεται πέρα από το εταιρικό πεδίο. Ακόμη και οι χρήστες των μέσων κοινωνικής δικτύωσης παραμελούν τις βέλτιστες πρακτικές για τη διασφάλιση των διαδικτυακών λογαριασμών και των προσωπικών τους πληροφοριών. Για παράδειγμα, μόλις το 2,6% των χρηστών του Twitter έχουν ενεργοποιήσει MFA για τους λογαριασμούς τους.

Διάφοροι λόγοι συμβάλλουν σε αυτή την επικίνδυνη συμπεριφορά:

- Προκλήσεις εφαρμογής και ενσωμάτωσης: Η πολυπλοκότητα της ενσωμάτωσης του MFA στις καθημερινές επιχειρησιακές ροές εργασίας το καθιστά δύσκολο έργο.

- Αναποτελεσματική επικοινωνία: Η σημασία της εφαρμογής του MFA δεν βρίσκει αποτελεσματική απήχηση στις επιχειρήσεις και την κοινωνία.

- Λανθασμένες αντιλήψεις σχετικά με την ασφάλεια στον κυβερνοχώρο: Ορισμένα άτομα έχουν πεποιθήσεις όπως “δεν θα μου συμβεί” ή “δεν έχω τίποτα να κρύψω”, υπονομεύοντας την αντιληπτή ανάγκη για MFA.

- Φόβος και αβεβαιότητα: Ο εκφοβιστικός χαρακτήρας της ασφάλειας στον κυβερνοχώρο αποξενώνει τα άτομα από την ενεργό συμμετοχή σε μέτρα προστασίας.

Για να αντιμετωπιστούν αυτές οι ανησυχίες, είναι ζωτικής σημασίας να αναγνωριστεί ότι η ασφάλεια στον κυβερνοχώρο δεν εξαρτάται αποκλειστικά από την τεχνολογία ή τις διαδικασίες. Ενώ η τεχνολογία μπορεί να προσφέρει μόνο ένα ορισμένο επίπεδο προστασίας, οι εργαζόμενοι μπορούν να παρέχουν την κατανόηση του πλαισίου που είναι απαραίτητη για τον εντοπισμό και την πρόληψη επιθέσεων. Με την παροχή των κατάλληλων εργαλείων, γνώσεων και υποστήριξης, οι οργανισμοί μπορούν να απελευθερώσουν το πλήρες δυναμικό του εργατικού δυναμικού τους και να δημιουργήσουν μια κουλτούρα που αγκαλιάζει και μεγιστοποιεί τα πλεονεκτήματα της τεχνολογίας.

Είναι σημαντικό να ενδυναμώσουμε τους ανθρώπους στην κυβερνοασφάλεια και την προστασία της ταυτότητας, ώστε να αξιοποιήσουμε τα οφέλη των ψηφιακών τεχνολογιών. Ακολουθούν ορισμένες στρατηγικές για την επίτευξη αυτού του στόχου

Καλλιέργεια ψηφιακής νοοτροπίας

Για να ενδυναμωθούν τα άτομα, είναι ζωτικής σημασίας να καλλιεργηθεί μια ψηφιακή νοοτροπία εντός του οργανισμού. Αυτό περιλαμβάνει την ανάπτυξη μιας οργανωτικής κουλτούρας που αγκαλιάζει τις τεχνολογικές εξελίξεις, ενθαρρύνει τον πειραματισμό και προωθεί τη συνεχή μάθηση. Δίνοντας έμφαση στην αξία της τεχνολογίας και στις δυνατότητές της να οδηγήσει σε θετικές αλλαγές, οι εργαζόμενοι είναι πιο πιθανό να υιοθετήσουν νέα εργαλεία και προσεγγίσεις, αποτελώντας ενεργούς συμμετέχοντες στον ψηφιακό μετασχηματισμό.

Καλλιέργεια νοοτροπίας κυβερνοασφάλειας

Για τη διασφάλιση των ψηφιακών μας ταυτοτήτων στον σημερινό διασυνδεδεμένο κόσμο, η ενδυνάμωση και η εμπλοκή των ατόμων στην κυβερνοασφάλεια είναι υψίστης σημασίας. Κάθε οργανισμός διαθέτει μια κουλτούρα ασφάλειας και οργάνωσης, η οποία θα πρέπει να μετατραπεί σε θετική και προληπτική. Η επίρριψη ευθυνών στα άτομα για τα λάθη είναι αντιπαραγωγική. Ο απλός βομβαρδισμός των ανθρώπων με περισσότερη τεχνολογία επιδεινώνει την κατάσταση εισάγοντας περιττή πολυπλοκότητα. Αντ’ αυτού, θα πρέπει να καλλιεργήσουμε μια κουλτούρα που γιορτάζει τις μικρές νίκες. Εστιάζοντας και στους τρεις τομείς της ασφάλειας στον κυβερνοχώρο -ανθρώπους, διαδικασίες και τεχνολογία- οι επιχειρήσεις και οι κοινωνίες μας μπορούν να γίνουν ασφαλέστερες και ισχυρότερες.

Παροχή ευκαιριών κατάρτισης και ανάπτυξης

Η επένδυση στην κατάρτιση και την επαγγελματική ανάπτυξη είναι το κλειδί για την ενδυνάμωση των εργαζομένων ώστε να αξιοποιούν αποτελεσματικά την τεχνολογία. Αυτό περιλαμβάνει την προσφορά ολοκληρωμένων εκπαιδευτικών προγραμμάτων, εργαστηρίων και πόρων που εφοδιάζουν τα άτομα με τις απαραίτητες δεξιότητες για την αποτελεσματική αξιοποίηση των τεχνολογικών εργαλείων και πλατφορμών. Παρέχοντας συνεχείς ευκαιρίες μάθησης, οι οργανισμοί δίνουν τη δυνατότητα στους εργαζόμενους να ενημερώνονται για τις τελευταίες τεχνολογικές εξελίξεις και να τις αξιοποιούν για να βελτιώνουν τις διαδικασίες εργασίας τους. Η εκπαίδευση ευαισθητοποίησης σε θέματα ασφάλειας δεν πρέπει να επικεντρώνεται αποκλειστικά στο “γιατί” (τις συνέπειες μιας παραβίασης), αλλά και στο “γιατί εγώ;”. Η πτυχή του “γιατί εγώ;”, παρέχει στα άτομα το πλαίσιο που απαιτείται για να κατανοήσουν τη σημασία της ασφάλειας στον κυβερνοχώρο για τη δική τους ζωή. Χωρίς αυτή την κατανόηση, καθίσταται δύσκολο να επηρεαστεί το εσωτερικό κίνητρο των ανθρώπων, το οποίο είναι το κλειδί για την προώθηση αλλαγής συμπεριφοράς. Η κατανόηση των λόγων που κρύβονται πίσω από ορισμένες συμπεριφορές, ή την έλλειψη αυτών, είναι ζωτικής σημασίας για την αποτελεσματική εκπαίδευση ευαισθητοποίησης.

Προσαρμογή τεχνολογικών λύσεων στις ατομικές ανάγκες

Αναγνωρίζοντας ότι κάθε εργαζόμενος έχει μοναδικές απαιτήσεις και προτιμήσεις, οι οργανισμοί θα πρέπει να προσπαθούν να προσφέρουν τεχνολογικές λύσεις που ανταποκρίνονται στις ατομικές ανάγκες. Αυτό μπορεί να περιλαμβάνει την παροχή μιας σειράς εργαλείων και πλατφορμών προς επιλογή, επιτρέποντας στους εργαζόμενους να επιλέξουν αυτά που ταιριάζουν καλύτερα με το στυλ εργασίας και τους στόχους τους. Οι προσαρμόσιμες διεπαφές, οι ευέλικτες ενσωματώσεις εφαρμογών και οι εξατομικευμένες ρυθμίσεις χρήστη δίνουν τη δυνατότητα στα άτομα να βελτιστοποιήσουν την τεχνολογική τους εμπειρία για αυξημένη παραγωγικότητα.

Η ενδυνάμωση των ατόμων για την αξιοποίηση των πλεονεκτημάτων της τεχνολογίας είναι μια ισχυρή στρατηγική για τους οργανισμούς που στοχεύουν να ευδοκιμήσουν στην ψηφιακή εποχή. Καλλιεργώντας την ψηφιακή νοοτροπία, τη νοοτροπία της κυβερνοασφάλειας, παρέχοντας ευκαιρίες κατάρτισης και ανάπτυξης, προσαρμόζοντας τις τεχνολογικές λύσεις, ενθαρρύνοντας τη συνεργασία, δίνοντας έμφαση στα οφέλη της αυτοματοποίησης και προωθώντας την καινοτομία, οι οργανισμοί μπορούν να δημιουργήσουν ένα περιβάλλον όπου τα άτομα θα αισθάνονται ότι έχουν τη δυνατότητα να αξιοποιήσουν τις δυνατότητες της τεχνολογίας στο έπακρο.

Αν θέλετε να μάθετε περισσότερα για τον έλεγχο ταυτότητας πολλαπλών παραγόντων και για το πώς ο οργανισμός σας μπορεί να αναπτύξει με επιτυχία και αποτελεσματικότητα το MFA, κατεβάστε το τελευταίο μας έγγραφο, “Πως να επιλέξετε μία λύση Multi-Factor Authentication: Πώς να αντιμετωπίσετε τις ανθρώπινες και τεχνολογικές ανησυχίες“.

Πολιτική επικοινωνία μέσω μηνυμάτων: Υπό ποιες προϋποθέσεις επιτρέπεται;

Γράφει η Κατερίνα Μεζίνη*

Πολιτική είναι η επικοινωνία που πραγματοποιείται από πολιτικά κόμματα, βουλευτές, ευρωβουλευτές, παρατάξεις και κατόχους αιρετών θέσεων στην τοπική αυτοδιοίκηση ή υποψηφίους στις βουλευτικές εκλογές, τις εκλογές του Ευρωπαϊκού Κοινοβουλίου και τις εκλογές τοπικής αυτοδιοίκησης, σε προεκλογική ή μη προεκλογική περίοδο, για την προώθηση πολιτικών ιδεών, προγραμμάτων δράσης ή άλλων δραστηριοτήτων με σκοπό την υποστήριξή τους και τη διαμόρφωση πολιτικής συμπεριφοράς.

Η πολιτική επικοινωνία μπορεί να πραγματοποιείται με ποικίλους τρόπους, όπως η άμεση παρουσίαση των πολιτικών ιδεών ή η συμπερίληψή τους σε ενημερωτικό δελτίο, η πρόσκληση ανάγνωσής τους σε ιστοσελίδα ή η πρόσκληση συμμετοχής σε κάποια εκδήλωση ή δραστηριότητα.

Η πολιτική επικοινωνία δεν περιλαμβάνει επικοινωνία που δεν προέρχεται από τα πρόσωπα που αναφέρθηκαν παραπάνω ή μηνύματα από τα πρόσωπα αυτά που το περιεχόμενο τους δε σχετίζεται με την προώθηση πολιτικών ιδεών (π.χ. περιλαμβάνουν ευχές).

Η πολιτική επικοινωνία κατ’ αρχήν επιτρέπεται και προστατεύεται από το Σύνταγμα ιδίως στο πλαίσιο του γενικού δικαιώματος συμμετοχής στην πολιτική ζωή της χώρας (άρθρο 5 παρ. 1 Συντ.), του δικαιώματος των πολιτών στην πληροφόρηση (άρθρο 5Α παρ. 1 Συντ.), και της εκπλήρωσης της συνταγματικής αποστολής των πολιτικών κομμάτων (άρθρο 29 παρ. 1 Συντ.).

Φυσικά, οι μέθοδοι που χρησιμοποιούνται για την πολιτική επικοινωνία προϋποθέτουν επεξεργασία προσωπικών δεδομένων, όπως ονοματεπωνύμων, ταχυδρομικών διευθύνσεων, τηλεφωνικών αριθμών, διευθύνσεων ηλεκτρονικού ταχυδρομείου.

Ενόψει των επικείμενων εκλογών και λόγω της προεκλογικής περιόδου την οποία διανύουμε, ως πολίτες λαμβάνουμε συχνά, ακόμη και καθημερινά, τέτοια μηνύματα.

Σημαντικό, λοιπόν, είναι να γνωρίζουμε τις υποχρεώσεις προς τις οποίες θα πρέπει να συμμορφώνεται ο εκάστοτε υποψήφιος βουλευτής ή πολιτικό κόμμα -ως υπεύθυνοι επεξεργασίας- αλλά και τα δικαιώματα που έχουμε και μπορούμε να ασκήσουμε σε περίπτωση που ο αποστολέας παραβιάζει τις εν λόγω υποχρεώσεις.

Έτσι, η Αρχή Προστασίας Δεδομένων Προσωπικού Χαρακτήρα εξέδωσε στις 31 Μαρτίου 2023 τις υπ. αριθμόν 1/2023 Κατευθυντήριες Γραμμές «σχετικά με την επεξεργασία προσωπικών δεδομένων με σκοπό την επικοινωνία πολιτικού χαρακτήρα».

Ο συνηθέστερος τρόπος με τον οποίο διεξάγεται η πολιτική επικοινωνία σήμερα είναι μέσω ηλεκτρονικών μηνυμάτων. Η εν λόγω μορφή επικοινωνίας περιλαμβάνει την επικοινωνία με SMS, MMS, e-mail, Viber, Whatsapp, Skype, Facebook Messenger κτλ.

Α) Σε ποιες νομικές βάσεις μπορεί να στηριχθεί;

Η πολιτική επικοινωνία είναι δυνατόν να διενεργείται είτε με βάση τη συγκατάθεση του αποδέκτη είτε λόγω έννομου συμφέροντος του υποψηφίου ή του πολιτικού κόμματος που τη διενεργεί.

i. Συγκατάθεση

Η συγκατάθεση θα πρέπει να είναι ελεύθερη, συγκεκριμένη, εύκολα ανακλητή και να αποδεικνύεται ότι το υποκείμενο που την παρείχε είχε ενημερωθεί επαρκώς για την επεξεργασία των προσωπικών του δεδομένων.

Η δήλωση της συγκατάθεσης, για να είναι νόμιμη, μπορεί ενδεικτικά να παρέχεται με την έγγραφη συμπλήρωση ειδικού εντύπου (π.χ. κατά τη διάρκεια εκδηλώσεων ή στο πλαίσιο λειτουργίας των πολιτικών γραφείων των υποψηφίων βουλευτών κατά την προεκλογική περίοδο) ή ηλεκτρονικά (π.χ. μέσω της εγγραφής σε ιστοσελίδα που διατηρεί ο αποστολέας ή με τη συμπλήρωση ειδικού ηλεκτρονικού εντύπου και αποστολή του μέσω ηλεκτρονικού ταχυδρομείου).

ii. Έννομο συμφέρον

Η πολιτική επικοινωνία μπορεί να στηρίζεται στη νομική βάση του υπέρτερου εννόμου συμφέροντος του υπευθύνου επεξεργασίας (άρθρο 6, παρ. 1 στ’ ΓΚΠΔ), εφόσον αποδεικνύεται ότι η επεξεργασία είναι απαραίτητη για την ικανοποίηση του έννομου συμφέροντος του υπευθύνου επεξεργασίας για την προώθηση των πολιτικών του θέσεων, και έναντι του συμφέροντος αυτού δεν υπερισχύει το συμφέρον ή τα θεμελιώδη δικαιώματα και οι ελευθερίες των υποκειμένων, λαμβάνοντας υπόψη τις θεμιτές προσδοκίες τους βάσει της σχέσης τους με τον υπεύθυνο επεξεργασίας.

Πολιτική επικοινωνία χωρίς τη συγκατάθεση του υποκειμένου επιτρέπεται εφόσον τα στοιχεία επικοινωνίας έχουν αποκτηθεί νόμιμα στο πλαίσιο προηγούμενης, παρόμοιας επαφής και το υποκείμενο κατά τη συλλογή των δεδομένων ενημερώθηκε για τη χρήση τους με σκοπό την πολιτική επικοινωνία και δεν εξέφρασε αντίρρηση για αυτή τη χρήση.

Η προηγούμενη επαφή δεν είναι απαραίτητο να έχει αμιγώς πολιτικό χαρακτήρα, Π.χ. είναι νόμιμη η αποστολή μηνυμάτων όταν τα στοιχεία ηλεκτρονικού ταχυδρομείου συλλέχθηκαν στο πλαίσιο προηγούμενης πρόσκλησης για συμμετοχή σε κάποια εκδήλωση ή δράση, ανεξαρτήτως του πολιτικού χαρακτήρα της.

Αντιθέτως, δεν θεωρείται ότι συνιστά παρόμοια επαφή και δεν είναι νόμιμη η χρήση των ηλεκτρονικών στοιχείων επικοινωνίας προς το σκοπό της πολιτικής επικοινωνίας όταν τα στοιχεία αυτά αποκτήθηκαν στο πλαίσιο επαγγελματικής σχέσης, όπως για παράδειγμα η χρήση του αρχείου πελατών από υποψήφιο βουλευτή.

Ενδεικτικά παραδείγματα περιπτώσεων στις οποίες δεν επιτρέπεται να χρησιμοποιηθούν τα προσωπικά δεδομένα για τον σκοπό της πολιτικής επικοινωνίας:

- Εάν ο υποψήφιος έχει συλλέξει διευθύνσεις ηλεκτρονικού ταχυδρομείου ή/και τηλεφωνικούς αριθμούς από το διαδίκτυο με χρήση ανιχνευτή ιστού (web crawler)

- Εάν ο υποψήφιος έχει αγοράσει από τρίτη εταιρεία λίστα με στοιχεία επικοινωνίας πολιτών, ακόμα και αν υφίσταται συγκατάθεση για τη χρήση τους με σκοπό την εμπορική προώθηση προϊόντων/υπηρεσιών

- Εάν ο υποψήφιος έχει συλλέξει στοιχεία επικοινωνίας επαγγελματιών από καταλόγους ή δημόσια μητρώα που είναι αναρτημένα στο διαδίκτυο για σκοπούς διαφάνειας ή επαγγελματικής επικοινωνίας

- Εάν ο υποψήφιος που κατείχε δημόσια θέση έχει συλλέξει δεδομένα πολιτών τα οποία αυτοί παρείχαν στο πλαίσιο των συναλλαγών τους με την υπηρεσία του.

Σημειώνεται ότι η σχέση φίλου ή ακολούθου σε μέσα κοινωνικής δικτύωσης δικαιολογεί την αποστολή ενός πρώτου μηνύματος μέσω του οποίου ο υπεύθυνος επεξεργασίας υποψήφιος ή κόμμα, κατόπιν σχετικής ενημέρωσης, μπορεί να ζητήσει τη συγκατάθεση του υποκειμένου των δεδομένων για τη λήψη προσωπικών μηνυμάτων πολιτικού περιεχομένου δια του ίδιου μέσου κοινωνικής δικτύωσης.

Β) Τι πρέπει να περιλαμβάνει κάθε μήνυμα πολιτικής επικοινωνίας;

Σε κάθε ηλεκτρονική πολιτική επικοινωνία απαιτείται:

1) Να αναφέρεται ευδιάκριτα και σαφώς η ταυτότητα του αποστολέα ή του προσώπου προς όφελος του οποίου αποστέλλεται το μήνυμα, καθώς επίσης και μια έγκυρη διεύθυνση στην οποία ο αποδέκτης του μηνύματος μπορεί να ζητεί τον τερματισμό της επικοινωνίας.

2) Να διευκρινίζεται η πηγή από την οποία έχουν συλλεγεί τα στοιχεία επικοινωνίας του υποκειμένου, εφόσον αυτή δεν είναι το ίδιο το υποκείμενο.

3) Να γίνεται παραπομπή σε πλήρες κείμενο ενημέρωσης (το οποίο μπορεί να είναι αναρτημένο είτε στην ιστοσελίδα είτε στο προφίλ που διατηρεί ο αποστολέας στα social media) σύμφωνα με τα άρθρα 13 ή 14 ΓΚΠΔ (δηλαδή ενημερωτικό σημείωμα που περιλαμβάνει πληροφορίες σχετικά με τους σκοπούς επεξεργασίας, τη νομική βάση, το χρόνο τήρησης των δεδομένων, τυχόν αποδέκτες, την πηγή των δεδομένων, τις διαβιβάσεις σε άλλες χώρες, τα δικαιώματα του υποκειμένου).

4) Να αναφέρεται ο τρόπος με τον οποίο ο αποδέκτης του μηνύματος μπορεί να ασκεί τα δικαιώματά του, μεταξύ των οποίων και να ζητεί τον τερματισμό της επικοινωνίας (δικαίωμα εναντίωσης). Σε περίπτωση άσκησης του δικαιώματος εναντίωσης, ο υπεύθυνος επεξεργασίας κατ’ αρχήν οφείλει να μην υποβάλλει πλέον τα δεδομένα του υποκειμένου σε επεξεργασία για τον σκοπό της πολιτικής επικοινωνίας.

Στην περίπτωση που δε πληρούνται οι ανωτέρω προϋποθέσεις ο λήπτης του μηνύματος έχει το δικαίωμα να υποβάλει σχετική καταγγελία στην Αρχή Προστασίας Δεδομένων Προσωπικού Χαρακτήρα.

Γ) Δικαιώματα του δέκτη της πολιτικής επικοινωνίας

Σε κάθε περίπτωση, ο λήπτης του μηνύματος έχει το δικαίωμα να ασκήσει τα δικαιώματα που απορρέουν από τον Γενικό Κανονισμό Προστασίας Δεδομένων και από το ν.4624/2019.

Ειδικότερα, ο λήπτης μηνύματος που περιέχει πολιτική επικοινωνία μπορεί να:

- ανακαλέσει τη συγκατάθεση του ελεύθερα και ανά πάσα στιγμή,

- ζητήσει πρόσβαση στα προσωπικά του δεδομένα και στις πληροφορίες σχετικά με το ποια δεδομένα του επεξεργάζεται ο αποστολέας, τους σκοπούς της επεξεργασίας, τους αποδέκτες των δεδομένων του και τη διάρκεια της επεξεργασίας,

- ζητήσει τη διαγραφή των προσωπικών δεδομένων που το αφορούν,

- ζητήσει τον περιορισμό της επεξεργασίας μόνο για συγκεκριμένους σκοπούς,

- αντιταχθεί στην επεξεργασία προσωπικών δεδομένων που το αφορούν,

- ζητήσει τη διόρθωση των στοιχείων του,

- υποβάλλει καταγγελία στην Αρχή Προστασίας Δεδομένων Προσωπικού Χαρακτήρα.

*Η Κατερίνα Μεζίνη είναι απόφοιτη του τμήματος Νομικής του ΕΚΠΑ και μεταπτυχιακή φοιτήτρια στο ΠΜΣ «Δίκαιο και Τεχνολογίες Πληροφορικής και Επικοινωνιών» του Πανεπιστημίου Πειραιώς.

Πηγές:

1) ΚΑΤΕΥΘΥΝΤΗΡΙΕΣ ΓΡΑΜΜΕΣ της ΑΠΔΠΧ 1/2023 Επεξεργασία προσωπικών δεδομένων με σκοπό την επικοινωνία πολιτικού χαρακτήρα

3) Podcast “TheDigitalSpectator” του Στέργιου Κωνσταντίνου, επεισόδιο με τίτλο: «Πολιτική Επικοινωνία: Τι πρέπει να ξέρουμε;»

Η ΑΠΔΠΧ ερευνά το Λιμενικό Σώμα για παρακολούθηση social media

Τον Φεβρουάριο του 2022, οι οργανώσεις Ηomo Digitalis, Privacy International, Ελληνική Ένωση για τα Δικαιώματα του Ανθρώπου, και HIAS Ελλάδος μαζί με τον ερευνητή Φοίβο Συμεωνίδη είχαν καταθέσει αίτημα προς τον Πρόεδρο της Αρχής Προστασίας Δεδομένων Προσωπικού Χαρακτήρα (ΑΠΔΠΧ) προκειμένου η Αρχή να ασκήσει τις ερευνητικές τις εξουσίες αναφορικά με την προμήθεια λογισμικού παρακολούθησης μέσων κοινωνικής δικτύωσης και εφαρμογής ανταλλαγής μηνυμάτων από το Λιμενικό Σώμα (περισσότερα εδώ).

Πλέον, η ΑΠΔΠΧ μας έχει ενημερώσει επίσημα ότι έχει εκκινήσει καιρό τώρα τις σχετικές τις ερευνητικές δράσεις, έχει συγκεντρώσει στοιχεία από το Αρχηγείο Λιμενικού Σώματος και τα εξετάζει προκειμένου να ολοκληρωθεί η αξιολόγησή τους.

Θυμίζουμε ότι όπως διαφαίνεται από τη ΔΙΑΥΓΕΙΑ, ήδη από το καλοκαίρι του 2022 οι εταιρίες «BYTE Α.Β.Ε.Ε. – ΓΡΙΒΑΣ Α.Ε.Ε» έχουν πιθανότατα αναλάβει την παράδοση του σχετικού έργου.

Πρόκειται φυσικά και άλλη μία σημαντική επιτυχία για τις οργανώσεις της Κοινωνίας των Πολιτών στην Ελλάδα!

Ευχαριστούμε το επιστημονικό προσωπικό της ΑΠΔΠΧ, το οποίο παρά τις προκλήσεις που αντιμετωπίζει με τον έντονο φόρτο εργασίας και τους μειωμένους οικονομικούς και ανθρώπινους πόρους κατορθώνει να συνεχίζει τη δύσκολη αποστολή του.